近日,安全牛正式发布《SSL/TLS数字证书安全及管理技术应用指南》报告(以下简称“报告”)。报告系统梳理行业趋势与要求,深入分析Al、量子技术带来的新型安全威胁,最终为企业提供涵盖风险识别、技术选型、流程优化、合规保障的全维度参考,助力提升SSL证书安全管理水平。

报告指出,在Al、量子计算实用化快速推进的当下,证书漏洞、绕过、未授权及过期服务中断等事件频发,SSL证书安全危机正全面爆发。

报告援引行业相关数据:

40%的企业可能因SSL证书过期面临服务中断风险;

83%的企业甚至无法实时监控证书生命周期;

90%的黑客攻击瞄准SSL证书管理漏洞,全球因相关漏洞导致的年经济损失超6万亿美元。

与此同时,政策、行业对信任机制的要求也愈发严苛。2025年4月13日,CA/B论坛正式通过《SC-081v3》提案,决定从2026年起将SSL/TLS证书的最大有效期从398天逐步缩短至47天,并计划在2029年全面落实执行。

此次规则调整,标志着全球网络安全合规开始进入“短周期、高频率”时代,企业证书申请、审核、部署、更新的频率将大幅提升,也为企业和机构的证书管理工作带来更多风险与挑战。

证书管理的三重挑战与八大风险在行业变革与风险升级的双重背景下,当前企业数字证书管理正面临场景持续扩展、技术快速迭代、合规监管日趋严格的三重现实挑战。

挑战一:场景化应用带来的证书管理挑战

随着证书应用从传统网站延伸至云原生、物联网、AI服务等场景,证书类型日益复杂多样。云原生架构下服务弹性伸缩导致证书运维工作量剧增,而多CA、混合环境并存使证书管理碎片化严重,形成大量“影子证书”,统一管控难度极大。

挑战二:技术驱动的攻击手段与新安全风险

AI技术使证书攻击手段全面升级,从传统的漏洞利用演变为自动化、规模化的新型攻击。攻击者可借助生成式AI批量伪造证书申请、通过机器学习推断私钥参数,加之量子计算对传统加密算法的颠覆性威胁,证书体系面临前所未有的技术挑战。

挑战三:行业政策与法规合规风险

CA/B论坛通过SC-081v3提案,要求2029年前将证书有效期缩短至47天,运维频率大幅提升。同时,《密码法》、等保2.0、密评等国内法规对国密算法和合规管理提出强制要求,企业面临国内外双重合规压力,违规将导致业务中断与监管处罚。

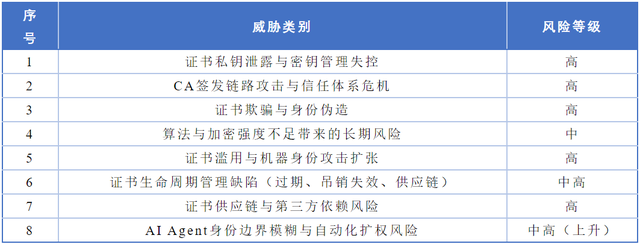

从数字证书全生命周期与PKI信任链角度,报告列出了8 类数字证书相关威胁及对应风险等级,如下表所示。

其中,证书私钥泄露、CA签发链路攻击等5类威胁风险等级为高,算法加密不足风险为中,证书生命周期管理缺陷、AI Agent身份边界模糊2类威胁为中高(后者风险呈上升趋势),整体威胁以高风险为主,部分风险仍在升级。

数字证书安全的六大关键技术报告从自动化管理、密钥保护、协议加固、身份绑定、监测防护等六个维度展开,深入探讨人工智能时代多业务背景下数字证书治理与自动化运营闭环的关键技术。

证书全生命周期自动化管理与密钥安全及泄露防护是证书安全的两个核心能力,分别应对证书管理复杂性与密钥失控风险。

证书生命周期自动化管理(CLM),是应对证书爆炸式增长与短生命周期的核心抓手,能有效解决“证书没人管、出了问题没人知道”的结构性风险。

密钥安全及泄露防护,是通过技术与管理手段防止密钥被未授权获取或滥用,并在泄露时具备检测与响应能力的安全控制体系。本质上,它针对的是“证书信任根基被破坏”的核心风险,是SSL/TLS证书安全中的根基性控制点与单点失效核心,其重要性高于证书管理本身。

协议与实现层安全加固:在数智化系统中,漏洞存在且不可避免。由漏洞导致“证书存在但验证被绕过”是一种高频且高危的证书使用风险。对证书工具链及协议的已知漏洞进行安全升级和加固是确保证书安全的一种常见的技术手段。

身份验证与高级认证机制:在混合云与微服务场景中,证书已从“加密工具”演变为“机器身份载体”。尤其为满足零信任与云服务间强身份认证需求,mTLS与国密算法成为网络架构的标配。

智能化威胁检测与响应处置:证书安全治理不应止于检测,还应向自动化响应闭环延伸。联动响应与自动化处置可使证书安全防护从“发现问题”升级为“持续治理”。

抗量子与前瞻性防护技术:量子计算的发展对当前广泛使用的公钥密码体系构成潜在颠覆性影响。在AI与数智化系统特别是关键基础设施系统中,大量敏感数据与模型资产具有长期安全需求,必须提前布局抗量子证书能力。

中国市场格局:双轨并行,国密替代加速报告对中国SSL/TLS数字证书市场进行了重点分析。依据《网络安全法》《密码法》等相关法规要求,我国自主研发的SM2/SM3/SM4等国密算法不仅是政务系统、金融机构、关键信息基础设施实现合规运营的核心前提,更是企业密码应用通过安全性评估(密评)、保障业务合规开展的必备条件。

受信创、国密算法政策影响,国内市场呈现“双轨并行、国密替代加速”的格局。CA运营机构需遵循《电子认证服务管理办法》《商用密码管理条例》等法规,依法取得工信部与国家密码管理部门的双重合规运营资质。这一合规门槛大幅提高了国外CA机构直接进入国内市场的难度,为本土厂商创造了良好的发展空间。

报告特别指出,国内企业对证书管理的需求更侧重台账管理与合规校验,以满足等保测评、密评的基础需求。在实战中,“国密+国际”双证书模式已成为政企单位的主流选择——既满足国产化合规要求,又兼顾跨境业务与国际浏览器兼容性。随着企业业务规模扩大,对自动化能力与场景适配性的要求也在逐步提升。

报告将国内SSL/TLS证书生态体系划分为三类厂商:CA认证机构、密码技术/PKI厂商、云服务提供商。三类厂商在产业链中既存在竞争关系,也通过能力互补形成协同合作,共同构建起数字证书安全与管理生态体系。

国科云:一站式云生态的安全代表在报告中,国科云被列为代表性云服务提供商之一。报告对其定位与能力进行了明确阐述:

报告进一步将国科云与CFCA、北京CA、上海CA、广东CA、深圳CA五家CA机构共同归为关键基础设施服务商,指出这些机构“均有国资背景,证书应用以国密合规为主,是政务、金融、能源等关键行业国产化可信认证与密码应用的首选服务商”。

在能力维度评估方面,报告认为国科云这类云服务商在合规性与密钥可控性、审计与追溯能力方面优势突出,特别适合需要满足等保/商密合规、国密算法适配的核心业务场景。其所构建的“域名+解析+证书+安全”一体化服务模式,有效降低了政企用户在等保2.0、密评等合规场景下的运维复杂度。

随着数字化基础设施的持续演进,SSL/TLS数字证书已从传统通信加密工具,逐步演变为支撑“机器身份”与“信任基础设施”的核心组件。报告结合技术发展趋势,从短期、中期与长期三个阶段进行了展望。

短期(1-2年):自动化与可见性建设

公开TLS证书短周期化成为常态,有效期缩短至90天甚至更短。基于ACME协议或API驱动的自动签发、续期与部署将成为标准配置。企业将重点投入证书发现、扫描与统一资产视图建设,解决“证书不可见”问题。

中期(2-5年):平台化与体系化治理

证书管理从“工具能力”升级为“平台能力”。企业将构建统一私有PKI平台,证书成为机器身份核心载体。国密算法与国际算法并行存在,形成“双算法体系”,满足国产化替代与国际兼容的双重需求。

长期(5年以上):智能化与抗量子迁移

证书体系将向后量子密码迁移,传统公钥算法面临失效风险。证书从“静态凭据”演进为“动态信任令牌”,与零信任架构深度融合。AI将驱动异常行为识别、风险预测与策略自动优化,实现智能治理。