图片来源于网络

供应链投毒惊雷炸响!网络安全早已无净土,普通人更不能置身事外

前些时日,中东地区BP机连环爆雷的新闻还历历在目。

当时多少人当作猎奇谈资、赛博朋克段子一笑置之,未曾深思背后的凶险逻辑。

硬件供应链,都能被人在源头暗做手脚、埋下祸根;

那软件代码,又怎能保证干干净净、全无猫腻?

果不其然。国家网络安全通报中心一则加急预警,犹如平地惊雷,瞬间震动整个国内科技圈。

多起特大级“供应链投毒”案件集中曝光,彻底打破了所有人的安全幻想。

往日里,大家防范黑客,无非警惕钓鱼邮件、严防盗版软件夹带木马。

可如今,江湖规矩早已变天。你规规矩矩登录官方站点,下载带有正规数字签名的正版开发工具,

满心以为万无一失,殊不知一装一运,机密信息早已被人一览无余、连根窃走。

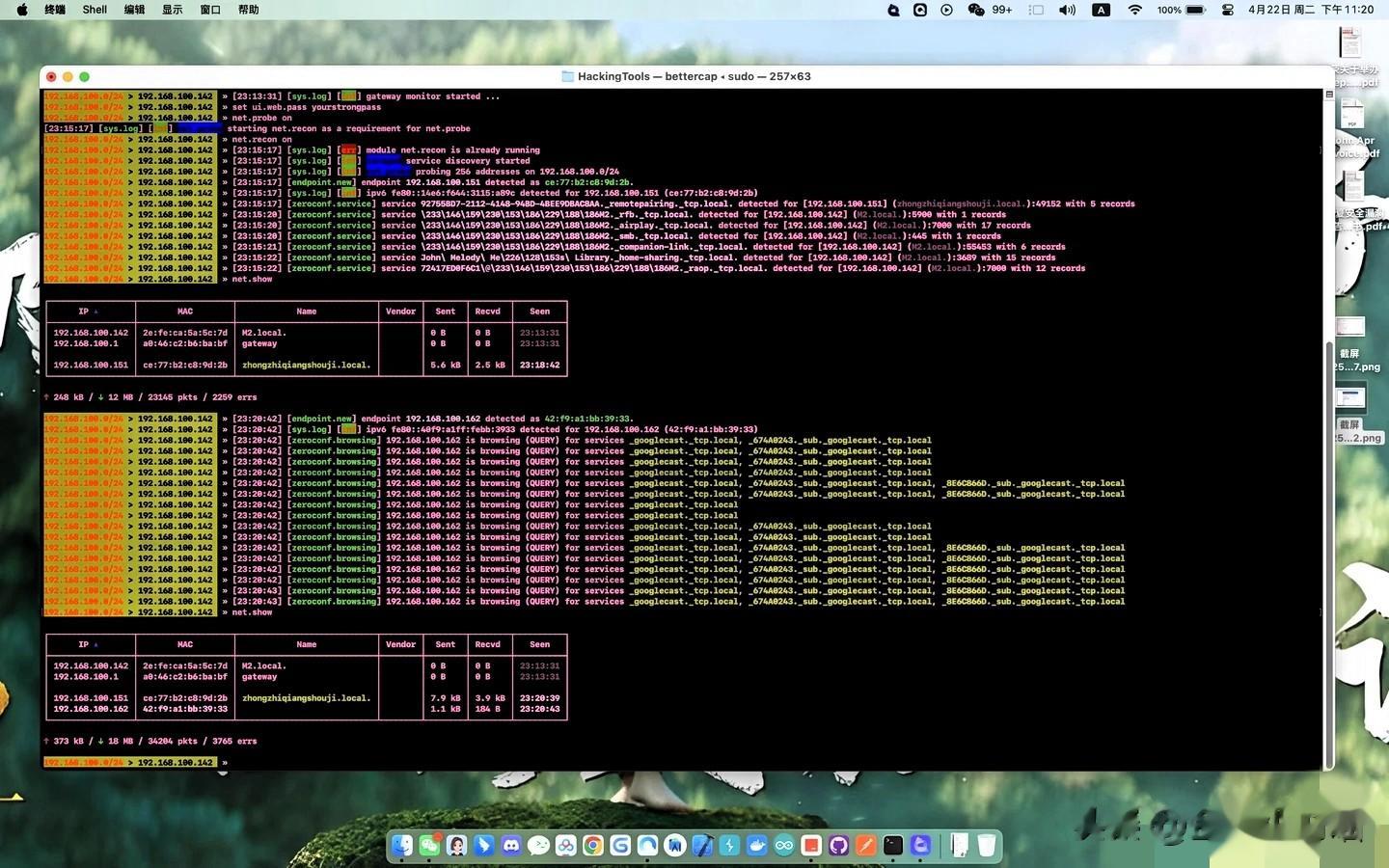

提及Apifox,后端从业者无人不晓、无人不用,堪称业内标配工具。

可就是这样的头部工具,其官方CDN域名竟惨遭劫持,

正规脚本文件被偷梁换柱,替换成暗藏祸心的恶意程序。

足足18天,这枚定时炸弹,就在官方渠道堂而皇之地潜伏运行。用户如常打开客户端,无弹窗、无异常、无声无息,后台却早已将SSH密钥、云服务器凭证等核心信息悉数打包,源源不断外泄,堪称防不胜防。

难道那些估值不菲、声势浩大的科技企业,连一个CDN都守护不住?

说到底还是部分平台外强中干、形同虚设。

不少企业的安全部门,平日光鲜亮丽、有模有样,一到“降本增效”之时,便首当其冲惨遭精简。

安保防线形同虚设,自然给不法分子大开方便之门,如入无人之境。

再看如今如火如荼、风头无两的AI领域,更是重灾区中的重灾区。

各大模型研发,几乎都离不开LiteLLM,这款Python开源库,全球单月下载量逼近亿次,影响力可见一斑。

黑客连劫持的功夫都省了,直接攻破官方发布权限,光明正大地将1.82.7、1.82.8两个毒版本,上架至PyPI官方仓库。

作案者更是深谙心理、心思缜密,将恶意代码伪装成.pth文件,随Python启动悄然运行,行踪隐秘、不留痕迹,

悄无声息窃取各类令牌密钥,悉数传输至境外服务器,堪称滴水不漏。

前端常用的Axios,也遭遇如出一辙的黑手,套路一模一样,危害不相上下。

不少圈外朋友觉得,此事与自己毫不相干,不过是程序员圈内的糟心事。

这般想法,才是最致命的认知误区。你不妨细想,被窃取云凭证的开发者手中,握着的是什么?

是你日常点外卖的收货信息,是你打车出行的行程轨迹,

是你各类小程序中的支付数据、人脸信息,桩桩件件,都与切身利益息息相关。

源头开发基建惨遭渗透,下游千千万万款应用,便都成了待宰羔羊、岌岌可危。

这几年行业内一味追捧开源便利、盲目拥抱AI应用,奉行“拿来主义”,能白嫖代码绝不自主研发,随便调取开源库,简单跑通就匆忙上线部署,急功近利、草率行事。

这种本末倒置的作风,无疑是给黑客递刀、引狼入室,自毁长城。

事已至此,再怨天尤人、感慨环境艰难已然毫无意义。

凡手握服务器权限者,即刻自查:Apifox是否为2.8.19以下旧版本,

Python环境中是否涉险中招LiteLLM。

该卸载则果断卸载,该清理缓存则彻底清理,重中之重,是将所有可能泄露的密码、密钥全部作废、全面重置。

顺手在hosts文件中拉黑可疑域名,不过是举手之劳,却能多添一分安心。

网络江湖,早已没有绝对安全的世外桃源。一味迷信官方渠道、盲目信任正规来源,最终结局,很可能是被人卖了还在帮着数钱。

暂且侥幸未中招的朋友,也切莫沾沾自喜、掉以轻心。

谁又能断定,你此刻敲击的键盘之下,没有潜藏着下一段尚未暴露的恶意代码呢?

说到这我也真想问大家一句:

你平时用电脑、刷手机,有过那种莫名其妙不对劲的感觉吗?

莫名卡顿、账号异常、信息泄露,你觉得是自己点错了,还是早就被这种看不见的黑手盯上了?

有经验的朋友们评论区一起唠唠嗑,让普通人也得懂点自保,别等真出事才后悔!

不知道您对此有什么看法呢?欢迎在下方评论区留下你的想法,喜欢文章记得点赞关注我们下期再见。

今天的内容戳中你了吗?如果喜欢的话,一定要记得关注我!后面还会有更多优质内容持续上新,就等你来打卡啦!