2025年10月29日,耶路撒冷一间密闭的播客录音棚内。

前摩萨德局长尤西·科恩坐在麦克风前,脸上没有丝毫波澜,语气平静得像是在讲述一件与己无关的日常琐事,唯有眼底一闪而过的自得难以掩饰。

“我们在全球每一个国家,都布置了可控的电子设备,从普通人的手机到工业设施的传感器,无一例外,包括美国。”

这句话如同投入平静湖面的巨石,瞬间在全球安全领域掀起滔天巨浪。

主持人攥紧了手中的提问卡,喉结滚动了一下,追问他这些设备的具体用途与规模。

科恩顿了顿,指尖轻轻敲击着桌面,缓缓开口补充,声音透过录音设备传遍世界:“这些设备既是监听的眼睛和耳朵,也是可随时激活的武器,规模远超外界想象,整个行动由我在任期间主导推进。”

作为在摩萨德任职超过三十年、曾任副局长并掌舵这一顶尖情报机构的核心人物,科恩的自白绝非空谈。

他的这番话,如同一把钥匙,瞬间打开了以色列情报机构多年来隐藏在全球电子供应链背后的潘多拉魔盒,将那些看似孤立的恶性事件、情报奇迹与技术谜团,全部串联成了一条完整且令人脊背发凉的逻辑链。

国际安全专家布鲁斯·施奈尔第一时间在个人专栏中写道:“科恩的承认,证实了我们多年来的猜测,以色列构建的不是简单的情报网络,而是一套覆盖全球的‘设备控制体系’,其危险程度远超斯诺登曝光的NSA监听计划。”

斯诺登本人也通过社交媒体发声:“NSA的监听更多依赖软件与网络协议漏洞,而以色列直接从供应链源头动手,相当于在每一台设备里埋下了‘内鬼’,这种渗透方式更隐蔽,也更难防范。”

科恩的自白,让2024年9月发生在黎巴嫩的连环爆炸案有了最权威的注脚。

那是9月17日的午后,贝鲁特郊外的露天集市正是最热闹的时候,小贩的叫卖声、孩童的嬉笑声与真主党成员腰间传呼机的滴滴声交织在一起。

突然,一声剧烈的爆炸声打破了喧嚣,紧接着是第二声、第三声……数千台传呼机几乎在同一时间起爆,密集的爆炸声连成一片,仿佛要将整个集市掀翻。

烟尘瞬间遮天蔽日,细小的金属碎片如同暴雨般四散飞溅,划过人们的皮肤、眼睛,甚至穿透身体。

受伤的人们发出撕心裂肺的惨叫,有的捂着流血的伤口在地上翻滚,有的徒劳地呼喊着亲人的名字,场面如同人间炼狱。

附近的医院瞬间被挤爆,急诊室的地板上铺满了受伤的民众,医生们穿着沾满鲜血的白大褂,握着手术器械的手不停颤抖,面对源源不断送来的伤员,只能优先救治还有生命体征的人,很多重伤者在等待中逐渐失去了呼吸。

官方最终统计的数据显示,此次爆炸造成42人死亡,4000多人受伤,其中既有真主党成员,也有大量无辜平民。

更令人恐惧的是,第二天,黎巴嫩多地的对讲机又接连发生爆炸,原本就混乱的局势雪上加霜,民众陷入了极度的恐慌之中,纷纷不敢再使用任何小型通讯设备。

爆炸发生后,摩萨德很快承认了这是其手笔,但其具体操作方式却让全球电子工业专家感到震惊。

电子工业专家张明在接受央视采访时解释道:“传呼机属于硬件逻辑固化设备,没有复杂的软件系统,要实现远程批量引爆,必须在生产阶段就将引爆指令和触发代码烧录进硬件芯片,这意味着需要一整条完整的改造生产线,绝非小作坊能够完成。”

而这背后,正是以色列情报机构精心构建的供应链渗透体系。

调查显示,参与此次传呼机销售的两家核心公司,都是注册于同一时段的空壳公司,背后由摩萨德下属的“凯撒利亚”部门直接操控。

“凯撒利亚”是摩萨德负责秘密特殊行动的核心部门,其麾下不仅有擅长面对面暗杀的“刺刀”小队,更有大量伪装成商人、医生、工程师的特工,通过控制数百家空壳公司,渗透到全球各行各业的供应链中。

以色列调查记者罗南·伯格曼在其著作《先发制人》中记载,类似的操作并非首次,“凯撒利亚”早在上世纪就曾试图向萨达姆政权出售藏有炸弹的电视演播室设备,计划在萨达姆使用时引爆炸弹。

科恩在播客中也毫不避讳地表示,这种植入爆炸装置的设备,在和平时期同样处于活跃状态,主要用于监控目标人物的通讯轨迹与活动范围,一旦需要,就能快速激活成为杀伤武器。

爆炸发生后,以色列军队借势向黎巴嫩南部推进,坦克履带碾过边境的土地,步兵与装甲部队协同布防,战火持续蔓延。

直到11月双方达成停火协议,黎巴嫩方面统计的死亡人数已经超过3200人,其中大部分是平民,大量房屋被炸毁,基础设施沦为废墟,整个南部地区一片狼藉。

联合国人权理事会发表声明,谴责以色列的行为涉嫌违反国际法,对平民造成了无差别伤害。

但以色列方面却对此置若罔闻,其外交部发言人仅回应称,这是为了维护国家安全的必要行动。

科恩的自白,也让美国FBI两次“神奇”的手机解锁事件真相大白。

2024年7月,特朗普遇刺事件震惊全美,FBI在调查过程中遇到了一个棘手的问题:嫌疑人使用的手机设置了多重加密,常规技术手段根本无法解锁,案件一度陷入僵局。

就在外界以为调查会拖延数月时,FBI突然宣布成功破解手机,仅用40分钟就提取出了嫌疑人的通话记录、联系人名单、位置轨迹以及与同伙的加密聊天记录,快速锁定了整个犯罪网络。

当时,外界纷纷猜测FBI掌握了全新的解锁技术,却没人想到,这背后是以色列早已埋好的“伏笔”。

类似的场景早在2015年就上演过一次。

圣贝纳迪诺枪击案发生后,FBI因无法破解嫌疑人的iPhone手机加密系统,与苹果公司陷入了长期对峙,苹果公司以保护用户隐私为由,拒绝为FBI提供后门权限。

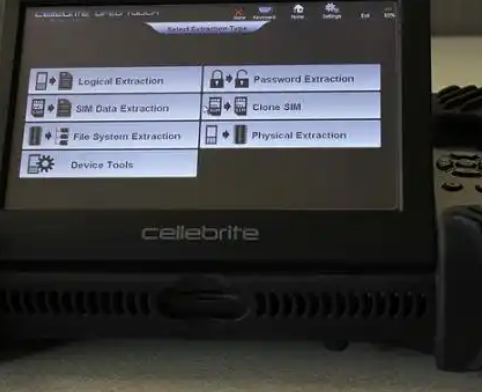

就在双方僵持不下时,一家名为Cellebrite的以色列公司主动找上门,仅用几个小时就成功提取了手机内的全部数据,包括通话记录、照片、定位信息等,帮FBI解决了燃眉之急。

当时,Cellebrite对外宣称其使用的是“内存镜像嗅探”技术,通过硬件设备读取手机内存中的临时数据实现解锁。

但科恩的自白曝光后,真相才浮出水面:所谓的“解锁技术”,本质上是激活了手机供应链中早已预埋的后门。

Cellebrite作为以色列情报机构的“白手套”,其核心技术根本不是破解,而是触发预设的后门程序。

这家创立于1999年的公司,表面上是全球领先的数码鉴识工具提供商,其主力产品UFED号称能解锁各种移动设备,实则是以色列掌控全球设备的重要抓手,其业务范围覆盖全球多个国家,甚至在国内都有代理商销售其设备。

前美国中央情报局官员约翰·布伦南在接受采访时直言:“我们早就知道Cellebrite与摩萨德的联系,但为了破案,只能选择默许其技术介入,现在看来,这无疑是引狼入室。”

最具讽刺意味的是,2025年9月15日,以色列总理内塔尼亚胡在耶路撒冷会见美国国会代表团时,曾举着一部普通的智能手机,笑着对美国议员说:“你们手里的这玩意儿,其实等于握着以色列的一块儿。”

当时,在场的美国议员大多以为这是内塔尼亚胡的玩笑话,或是对以色列科技实力的炫耀,并未放在心上。

直到科恩的自白曝光,人们才明白这句话背后的深意——美国民众日常使用的电子设备,早已被以色列悄无声息地渗透。

美国网络安全公司火眼(FireEye)发布的报告显示,仅2024年一年,美国就有超过10万部电子设备被检测出存在疑似以色列植入的后门程序,涉及手机、电脑、智能手表等多个品类。

更令人担忧的是,这些后门不仅能提取用户的个人隐私,还能在用户言论触及敏感话题时,自动启动追踪程序,将相关数据上传至以色列的情报服务器。

美国公民自由联盟(ACLU)发表声明强烈抗议:“以色列的行为严重侵犯了美国公民的隐私权,美国政府必须采取强硬措施,切断这种非法的渗透渠道。”

科恩在播客中毫不掩饰地强调,这种渗透是无国界的,“我们的目标不是某个特定国家,而是全球范围内所有可能对以色列构成威胁,或是有利用价值的目标,这是一套系统性的结果,而非偶然行为。”

这套系统性操作的核心,就是对全球电子供应链的精准把控……